Alerta sobre vulnerabilidades en servidores web Apache

hace 2 años

La fundación Apache ha lanzado una actualización del servidor web HTTP, corrigiendo dos vulnerabilidades. Una de estas fallas se explota activamente y varias PoC han aparecido en Internet tan pronto como se reveló la infracción.

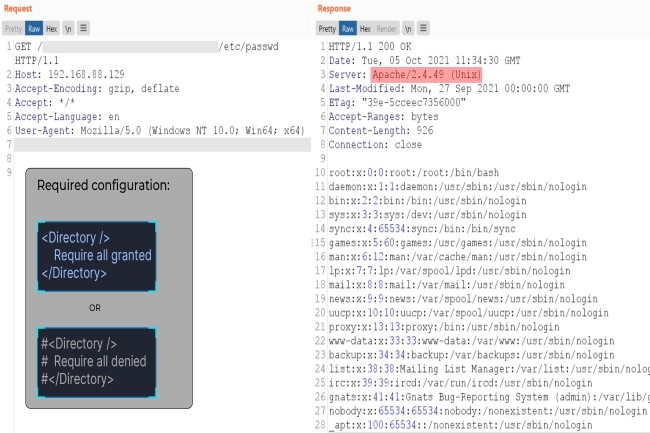

Miles de servidores web Apache están debilitados por dos fallas, una de las cuales se considera crítica. Este último figura con el código CVE-2021-41773 y provoca los llamados ataques transversales de directorio. Consiste en enviar solicitudes para acceder a directorios del servidor back-end o sensibles que deberían estar fuera de rango. Normalmente, estas solicitudes están bloqueadas, pero en este caso los filtros se omiten mediante el uso de caracteres codificados (ASCII) para las URL. Además, la explotación de esta falla puede conducir a la exfiltración de datos y a obtener el código fuente de los archivos interpretados como scripts CGI.

Para que el ataque funcione, el objetivo debe ejecutar el servidor HTTP Apache 2.4.49 y la configuración de control de acceso "requerir todos los denegados" debe estar deshabilitada. Desafortunadamente, esta parece ser la configuración predeterminada. Las versiones anteriores del servidor Apache o aquellas con una configuración de acceso diferente no son vulnerables a esta falla. Fue descubierto e informado a Apache por el investigador de seguridad Ash Daulton y el equipo de seguridad de cPanel el 29 de septiembre de 2021.

Un defecto más severo con las PoC

Sin embargo, parece que la vulnerabilidad CVE-2021-41773 se explotó activamente antes de esta fecha. Peor aún desde la divulgación de esta violación, PoC (prueba de concepto) apareció rápidamente en Internet. Los investigadores de seguridad incluso han observado una evolución de la falla que, además de ser utilizada para la exfiltración de datos, permite la ejecución remota de código (RCE). Por lo tanto, se preguntan sobre la posición de la Fundación Apache, que habría subestimado la gravedad de la vulnerabilidad. Tenga en cuenta que la segunda debilidad (CVE-2021-41524) es una desreferencia de puntero nulo detectada durante el procesamiento de solicitudes HTTP / 2. Un atacante puede usarlo para realizar un ataque de denegación de servicio (DoS) en el servidor.

Los servidores Apache, de código abierto y multiplataforma, son extremadamente populares debido a su versatilidad, robustez y gratuitos. Para protegerlos, la asociación ha publicado dos arreglos mediante el despliegue de la versión 2.4.50 del servidor web HTTP. Un análisis de Shodan muestra que cien mil servidores HTTP Apache se ejecutan bajo la versión 2.4.49 y, por lo tanto, dependiendo de su configuración, están expuestos a este error. Por tanto, la aplicación de las medidas correctoras es urgente.

Si quieres conocer otros artículos parecidos a Alerta sobre vulnerabilidades en servidores web Apache puedes visitar la categoría Otros.

Otras noticias que te pueden interesar